Työkuorman konsolidointi ja turvallisuus maksimoi AI:n ja ML:n

Julkaisija DigiKeyn kirjoittajat Pohjois-Amerikassa

2020-01-27

Esineiden Internetin (IoT) mahdollistamien parantuneiden verkkoyhteyksien ansiosta kehittäjät voivat konsolidoida työkuormia joko paikallisesti tai pilveen. Näin monenlaiset kompleksiset järjestelmät pystyvät enempään vähemmällä ja kehittyneet toiminnot, kuten tekoäly (AI) ja koneoppiminen (ML), voidaan tuoda verkon reunalle.

Monet sulautetut, teolliset, autoalan ja lääketieteelliset sovellukset voivat hyötyä tekoälystä ja koneoppimisesta. Teollisissa järjestelmissä voidaan esimerkiksi käyttää näköprosessointia, neuroverkkoja ja muita kompleksisia algoritmeja tuotannon ja tehokkuuden parantamiseen. Tämä vaatii sitä, että järjestelmien on pystyttävä käsittelemään suuria määriä tietoja reaaliajassa.

Eräissä sovelluksissa on mahdollisuus käyttää pilviyhteyksiä ja hyödyntää valtavia prosessointiresursseja. Teolliset järjestelmät voivat esimerkiksi lähettää suoritustietoja pilveen myöhempää käsittelyä varten. Näin voidaan arvioida, toimiiko laitteisto odotetulla tavalla. Jos tiedoissa havaitaan poikkeavuuksia, järjestelmän toimintaa voidaan korjata joko manuaalisesti tai säätämällä toimintaa ohjaavia algoritmeja. Näin voidaan parantaa suorituskykyä ja pidentää huoltovälejä.

Monet sovellukset eivät kuitenkaan kestä pilvipalveluiden latenssia. Esimerkiksi autonomisten ajoneuvojen on prosessoitava videota nopeasti, jotta voidaan tehdä kuljettajan turvallisuuden edellyttämiä reaaliaikaisia ajopäätöksiä. Vastaavasti näköprosessointia hyödyntävien teollisten järjestelmien on toimittava saatujen tietojen mukaisesti tavalla, joka ei olennaisesti hidasta tuotantolinjaa.

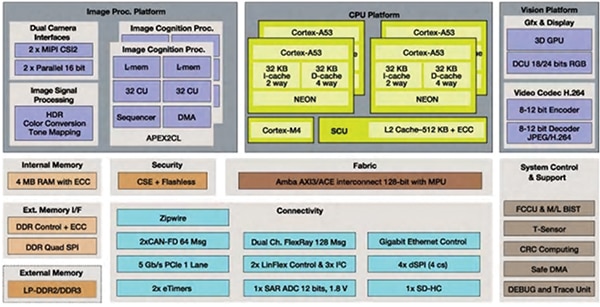

Kuva 1: NXP S32V234:n kaltaiset suorittimet yhdistävät useita suorittimia samalle sirulle ja mahdollistavat monenlaisissa sovelluksissa sekä reaaliaikaisen näköprosessoinnin että neuroverkkojen prosessoinnin uudella suoritustasolla. S32V234 yhdistää kuvasignaaliprosessorin (ISP) 3D-grafiikkasuorittimeen (GPU) ja kahteen APEX-2-näkökiihdyttimeen. (Kuvan lähde: NXP)

Kuva 1: NXP S32V234:n kaltaiset suorittimet yhdistävät useita suorittimia samalle sirulle ja mahdollistavat monenlaisissa sovelluksissa sekä reaaliaikaisen näköprosessoinnin että neuroverkkojen prosessoinnin uudella suoritustasolla. S32V234 yhdistää kuvasignaaliprosessorin (ISP) 3D-grafiikkasuorittimeen (GPU) ja kahteen APEX-2-näkökiihdyttimeen. (Kuvan lähde: NXP)

NXP:n suorittimet, kuten S32V2-sarja, mahdollistavat sekä reaaliaikaisen näön että neuroverkkojen prosessoinnin uudella suoritustasolla monenlaisissa sovelluksissa. Esimerkiksi S32V234 yhdistää kuvasignaaliprosessorin (ISP) 3D-grafiikkasuorittimeen (GPU) ja kahteen APEX-2-näkökiihdyttimeen (katso kuva 1). MPU tarjoaa autoteollisuustason luotettavuutta ja tärkeitä toiminnallisen turvallisuuden ominaisuuksia, joita tarvitaan kuljettajan tukijärjestelmiin (ADAS). Se integroi myös laitteistopohjaisen tietoturvan ja salausominaisuudet, joilla varmistetaan tietojen eheys ja suojataan järjestelmiä hakkereilta.

Turvallisuus verkon reunalla

Prosessointiresurssien paikallisessa konsolidoinnissa ja tekoälyn ja koneoppimisen tuomisessa verkon reunalle on joitakin haittapuolia. Turvallisuus on niistä tärkein. Kehittäjien on tarkasteltava älykkäiden verkon reunalla sijaitsevien sovellusten tietoturvaa eheyden, tietosuojan ja immateriaaliomaisuuden kannalta.

Eheyden suojaus: Järjestelmän koodin muuttaminen ei ole ainoa tapa kaapata järjestelmää. Älykkäät järjestelmät esimerkiksi tekevät päätöksiä reaaliaikaisten tietojen perusteella. Jos näiden päätösten taustalla olevia tietoja voidaan muokata, järjestelmää voidaan hallita. Otetaanpa esimerkiksi ennakkohuoltoa käyttävä moottori teollisuudessa. Kun tiedot osoittavat, että moottori on kuormittunut, algoritmi voi säätää toimintaa vähentäen moottorin kuormaa ja pidentäen sen käyttöikää. Myös päinvastainen on mahdollista. Moottorista saatavia tietoja muokkaamaan pystyvä hakkeri voi huijata algoritmia muuttamaan toimintaa siten, että moottoria kuormitetaan haitallisesti. Tämä aiheuttaa järjestelmän vikaantumisen tai vaurioitumisen. Kuvittele lääketieteellinen laite, joka hakkeroidaan diagnosoimaan potilaat terveiksi, vaikka näin ei olisi. Myös käyttäjät voivat altistaa järjestelmät riskeille. Esimerkiksi henkilö tai yritys voi hakkeroida sähkömittarin ja ”vähentää” näin kulutusta ja sähkölaskua.

Tietosuoja: Vaikka käyttäjien tietosuojan varmistaminen saattaa olla kiistanalainen asia, Yhdysvaltain HIPAA-asetuksen ja EU:n yleisen tietosuoja-asetuksen (GDPR) kaltaiset lait tekevät tietosuojan laiminlyönnistä kalliin erehdyksen. Ajattelepa vaikka jotakin IoT-sovellusta, joka kerää tietoja käyttäjästä, erityisesti lääketieteellisiä laitteita. Jos käyttäjätiedot vaarantuvat, yritys voi kärsiä valtavista sanktioista.

Immateriaaliomaisuuden suojaus: Reaaliaikaisten tietojen ja edullisten prosessointiresurssien saatavuus verkon reunalla antaa yrityksille erinomaisen mahdollisuuden hankkia tuotteilleen lisäarvoa tekoälyn ja koneoppimisen avulla. Koska tähän kohdistetaan suuri osa yrityksen kehitystyöstä, immateriaaliomaisuus muodostaa suuren osan yrityksen omaisuudesta.

Tämä immateriaaliomaisuus erottaa monet yritykset niiden kilpailijoista, etenkin matkijoista, jotka tulevat markkinoille, jotka on hiljattain avautuneet innovaatioiden kautta. Jos immateriaaliomaisuus on helposti saatavilla, kuten kopioitavissa suorittimen muistista, OEM-valmistajien immateriaaliomaisuuteen tekemät sijoitukset saattavatkin hyödyttää muita yrityksiä. Tämän estämiseksi OEM-valmistajat tarvitsevat luotettavan tavan suojata laiteohjelmistonsa ja sovelluskoodinsa kopioinnilta.

Jotta nämä riskit saadaan hallintaan, järjestelmiin on toteutettava tietoturvatoimintoja tietojen eheyden, tietosuojan ja immateriaaliomaisuuden turvallisuuden varmistamista varten. Tämä tarkoittaa, että IoT-pohjaisten järjestelmien on suojattava tietoja ja koodia Internetin kautta tapahtuvan tiedonvälityksen lisäksi sisäisesti suorittimessa, jossa tiedot sijaitsevat.

Tällainen tietoturva on toteutettava laitteistossa. Salausalgoritmien lisäksi tämä sisältää mekanismit, joilla estetään tietojen ja koodin paljastuminen. Otetaan esimerkiksi koodin säilyttäminen ulkoisessa flash-asemassa, josta se voidaan ladata suorittimeen. Flash-asemassa oleva koodi on salattava, jotta se olisi turvassa. Muussa tapauksessa hakkeri voi lukea koodin muistiväylästä, kun se ladataan suorittimeen. Lisäksi suorittimen laiteohjelmiston on oltava suojattu. Jos laiteohjelmisto ei ole suojattu, hakkeri voi ladata suorittimeen oman koodinsa, jolla voidaan lukea flash-aseman koodi ja purkaa sen salaus.

Kuva 2: Texas Instrumentsin Sitara-sarjan suorittimet ovat tehokkaita suorittimia, jotka sisältävät turvallisten järjestelmien rakentamiseen tarvittavat suojausominaisuudet. (Kuvan lähde: Texas Instruments)

Kuva 2: Texas Instrumentsin Sitara-sarjan suorittimet ovat tehokkaita suorittimia, jotka sisältävät turvallisten järjestelmien rakentamiseen tarvittavat suojausominaisuudet. (Kuvan lähde: Texas Instruments)

Texas Instrumentsin Sitara-sarjan suorittimet ovat erinomainen esimerkki tehokkaista sulautetuista suorittimista, jotka sisältävät turvallisten järjestelmien rakentamiseen tarvittavat suojausominaisuudet (katso kuva 2). Suorittimien AM335x, AM4x, AM5x ja AM6x avulla kehittäjät voivat rakentaa robusteja Teollisuus 4.0 -sovelluksia, jotka ovat erittäin suorituskykyisiä ja joilla on erinomaiset verkkoyhteydet.

Sitaran suojausominaisuudet sisältävät suojatun käynnistyksen, joka muodostaa perustan turvalliselle suorittimelle. Suojattu käynnistys varmistaa järjestelmän luotettavuuden vahvistamalla laiteohjelmiston käynnistyslohkon eheyden. Loppujärjestelmää voidaan alkaa luoda turvallisella tavalla tästä tunnetusta ja luotetusta perustasta standardinmukaisella salaustekniikalla, kuten AES ja 3DES. Lisäksi koodia voidaan säilyttää salattuna ulkoisessa flash-asemassa, mikä varmistaa koodin eheyden ja estää immateriaaliomaisuuden varkaudet. Suojatun koodiperustan avulla OEM-valmistajat voivat varmistaa järjestelmän tietojen eheyden ja tietosuojan.

Järjestelmiin voidaan toteuttaa tekoälyä ja koneoppimista konsolidoimalla työkuormat verkon reunalle. Näin voidaan lisätä järjestelmien tuottavuutta ja tehokkuutta kaikissa sovelluksissa. Nykypäivän integroidut suorittimet, kuten S32V2, tarjoavat tehokkaat valmiudet yhdellä sirulla, mikä mahdollistaa täysin uusien sovellusten käyttöönoton. Lisäksi OEM-valmistajat voivat innovoida uusia ominaisuuksia, jotka perustuvat reaaliaikaisten tietojen käyttöön.

Tietoturva on kuitenkin yhä suurempi huolenaihe tietojen käsittelyn siirtyessä verkon reunalle. Suorittimiin on integroitava kehittyneitä suojausominaisuuksia, jotta voidaan varmistaa tietojen eheys, tietosuoja ja immateriaaliomaisuuden suojaus. Sulautetut suorittimet, kuten Sitara-sarja, yhdistävät suojatun käynnistyksen ja laitteistopohjaisen salauksen purun kaltaiset tietoturvaominaisuudet, jolloin OEM-valmistajat voivat luoda aidosti suojattuja järjestelmiä. Näin OEM-valmistajat voivat minimoida tietoturvariskit ja vähentää loppukäyttäjille aiheutuvia mahdollisia menetyksiä.

Disclaimer: The opinions, beliefs, and viewpoints expressed by the various authors and/or forum participants on this website do not necessarily reflect the opinions, beliefs, and viewpoints of DigiKey or official policies of DigiKey.