Teollisten IoT-projektien suojaaminen ISA-/IEC-standardien mukaisesti

Julkaisija DigiKeyn kirjoittajat Pohjois-Amerikassa

2022-12-16

Teolliset laitteet ovat entistä useammin yhteydessä esineiden internetiin (Internet of Things, IoT) tehokkuuden, turvallisuuden ja etävalvonnan parantamiseksi. Teollisen IoT:n (Industrial IoT eli IIoT) laitteet ovat kuitenkin mieluisia kohteita hakkereille. Siksi teollisten laitteiden suunnittelijoiden on toteutettava tietoturvaratkaisunsa huolellisesti teollisuusstandardien mukaisesti. Teollisten laitteiden tietoturvaa on myös jatkuvasti päivitettävä uusimmalla tekniikalla laitteiden tietojen suojaamiseksi vaarantamatta kuitenkaan turvallisuutta tai budjettia.

Tässä artikkelissa käsitellään teollisia tietoturvastandardeja ja -menetelmiä, kuten IEC 62443 ja SESIP. Sitten artikkelissa tutustutaan siihen, kuinka IIoT-suunnittelijat voivat täyttää nämä vaatimukset NXP Semiconductorsin teollisen tietoturvan avulla käyttämällä EdgeLock Assurance ‑mikrokontrollereita ja -turvaelementtejä.

Mikä on IEC 62443?

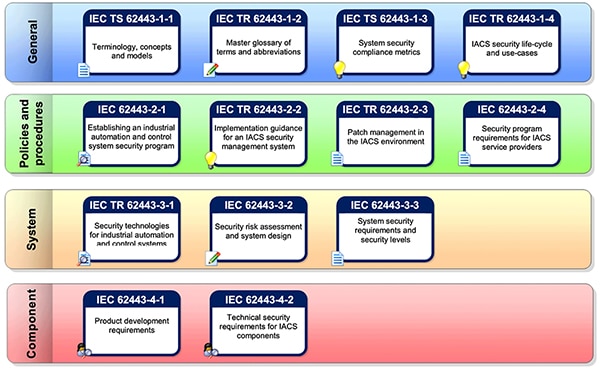

IEC 62443 on joukko ISA99-komitean kehittämiä ja International Electrotechnical Commissionin (IEC) hyväksymiä standardeja. Se tarjoaa monipuolisen tietoturvakehyksen, jonka avulla kehittäjät voivat vähentää teollisten automaatio- ja ohjausjärjestelmien tietoturvahaavoittuvuuksia. IEC 62443 jakautuu neljään pääosa-alueeseen, jotka kattavat komponentit, järjestelmät, käytännöt ja menettelyt sekä yleiset tekniset tiedot (kuva 1).

Kuva 1: IIoT-laitteissa voidaan käyttää IEC 62443 ‑standardeja, joissa määritellään monipuolinen kehys tietoturvahaavoittuvuuksien vähentämiseksi. (Kuvan lähde: IEC)

Kuva 1: IIoT-laitteissa voidaan käyttää IEC 62443 ‑standardeja, joissa määritellään monipuolinen kehys tietoturvahaavoittuvuuksien vähentämiseksi. (Kuvan lähde: IEC)

IEC 62443:n kukin osa-alue auttaa IIoT-laitekehittäjiä, ja kahdessa niistä määritellään tuotteiden kehitysvaatimukset ja komponenttien tietoturvavaatimukset:

- IEC 62443-4-1: Tuotteiden tietoturvan kehityksen elinkaarivaatimukset

- IEC 62443-4-2: Teollisten automaatio- ja ohjausjärjestelmien tietoturva: IACS-komponenttien tekniset tietoturvavaatimukset

IEC 62443-4-1 tarjoaa kehittäjille turvallisen tuotekehityksen prosessivaatimukset ja määrittelee tietoturvallisen tuotekehityksen elinkaaren. Elinkaareen kuuluvat tietoturvavaatimusten määritteleminen, suojattu suunnittelu, suojattu toteutus, vahvistaminen ja validointi, vikojen hallinta, päivitysten hallinta ja tuotteen käyttöiän päättyminen.

IEC 62443-4-2 tarjoaa tekniset tietoturvavaatimukset laitteen komponenteille, kuten verkkokomponentit, isäntäkomponentit ja ohjelmistosovellukset. Tässä standardissa määritellään tietoturvaominaisuudet, joiden avulla komponentti voi vähentää uhkia tietyllä tietoturvatasolla ilman täydentävien vastatoimien apua.

Mikä SESIP on?

SESIP eli Security Evaluation Standard for IoT Platform on standardi IoT-alustojen tietoturvan arviointimenetelmille. Se tarjoaa yhteisen ja optimoidun lähestymistavan verkkoon kytkettyjen tuotteiden tietoturvan arvioimiseen niin, että ne vastaavat IoT-ekosysteemin kehittyviin vaatimustenmukaisuuden, tietoturvan, tietosuojan ja skaalautuvuuden haasteisiin.

SESIP-standardin pääominaisuudet:

- Se tarjoaa tietoturvan arviointiin monipuoliset ja tehokkaat menetelmät, jotka on suunniteltu monimutkaisen IoT-ekosysteemin haasteisiin.

- Se parantaa yhdenmukaisuutta tarjoamalla yhteisiä ja tunnustettuja menetelmiä, joita voidaan soveltaa erilaisissa sertifiointijärjestelmissä.

- Se tukee IoT-sidosryhmiä vähentämällä monimutkaisuutta ja kustannuksia sekä lyhentämällä markkinoilletuontiaikaa muiden arviointimenetelmien, standardien ja määräysten kanssa yhteensopivalla tavalla.

- Se helpottaa laitteiden sertifiointia yhdistelemällä sertifioituja komponentteja ja sertifiointien uudelleenkäytöllä eri arviointiprosesseissa.

- Se luo IoT-kehittäjille yhdenmukaisen ja monipuolisen tavan demonstroida IoT-tuotteidensa tietoturvaominaisuuksia ja palveluntarjoajille yhdenmukaisen ja monipuolisen tavan valita tietoturvatarpeita vastaavat tuotteet.

EdgeLock Assurance: kokonaisvaltainen lähestymistapa tietoturvaan

Jotta IIoT-kehittäjät voivat helpommin kehittää tietoturvatarpeet täyttäviä laitteita, NXP on luonut tietoturvaan kokonaisvaltaisen lähestymistavan nimeltä EdgeLock Assurance. EdgeLock Assurance on käytössä NXP-tuoteperheissä, jotka on suunniteltu täyttämään teollisia tietoturvastandardeja, kuten IEC 62443-4-1. Kuvassa 2 esitellyssä lähestymistavassa tietoturvaan yhdistyvät hyväksi todistetut prosessit ja validointimenetelmät, joiden avulla suunnittelijat voivat täyttää tietoturvavaatimukset aina tuotteen konseptivaiheesta sen julkaisuun.

Kuva 2: EdgeLock Assurancea käytetään NXP-tuoteperheissä, jotka on suunniteltu täyttämään teolliset tietoturvastandardit, sekä yksinkertaistamaan tietoturvan kehityksen elinkaarta. (Kuvan lähde: NXP)

Kuva 2: EdgeLock Assurancea käytetään NXP-tuoteperheissä, jotka on suunniteltu täyttämään teolliset tietoturvastandardit, sekä yksinkertaistamaan tietoturvan kehityksen elinkaarta. (Kuvan lähde: NXP)

EdgeLock Assurance on suunniteltu varmistamaan, että laitteet kestävät hyökkäyksiä, läpäisevät turvallisten suunnitteluperiaatteiden vaatimukset ja tarkistukset sekä teollisuusstandardit ja noudattavat vähintään EAL3- tai SESIP L2 ‑kriteereitä. Lisäksi monet NXP:n mikrokontrollerit ja turvaelementtiratkaisut voivat auttaa teollisia suunnittelijoita yksinkertaistamaan tietoturvaratkaisujaan ja varmistamaan, että ne noudattavat kokonaisvaltaista lähestymistapaa tietoturvaan.

EdgeLock Assurance ‑mikrokontrollerit IIoT-käyttöön

EdgeLock Assurance ‑ohjelma kattaa jo useita NXP:n komponenttiperheitä. Näihin komponentteihin sisältyvät LPC5500 ja i.MX RT1170.

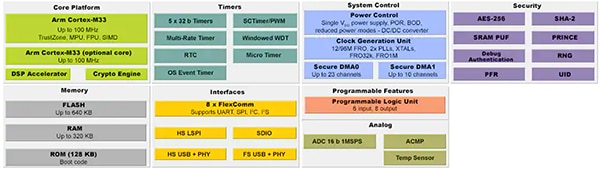

LPC5500-tuoteperheessä käytetään Arm® Cortex®-M33 ‑prosessoria jopa 100 megahertsin (MHz) taajuudella. Lisäksi osissa hyödynnetään Cortex-M33:n laitteistopohjaisia tietoturvaominaisuuksia, kuten TrustZonea, joka mahdollistaa laitteiston rajoittamisen vain luotettujen ohjelmistojen käyttöön, muistin suojausyksiköitä (Memory Protection Unit, MPU) ja CASPER Crypto ‑rinnakkaisprosessoria, joka kiihdyttää tiettyjä asymmetrisiä salausalgoritmeja laitteistopohjaisesti. LPC5500-tuoteperhe tukee myös SRAM-muistin fyysisesti ei-kopioitavia menetelmiä (Physical Unclonable Function, PUF) luottoketjua varten. Kuvassa 3 esitellään LPC5500-piirin lisäominaisuuksia.

Kuva 3: LPC5500 käyttää Arm Cortex-M33 ‑prosessorin TrustZone-toimintoa, joka mahdollistaa ohjelmistojen ja sovellusten suojatun suorittamisen sekä erilaisia tietoturvaparannuksia. (Kuvan lähde: NXP)

Kuva 3: LPC5500 käyttää Arm Cortex-M33 ‑prosessorin TrustZone-toimintoa, joka mahdollistaa ohjelmistojen ja sovellusten suojatun suorittamisen sekä erilaisia tietoturvaparannuksia. (Kuvan lähde: NXP)

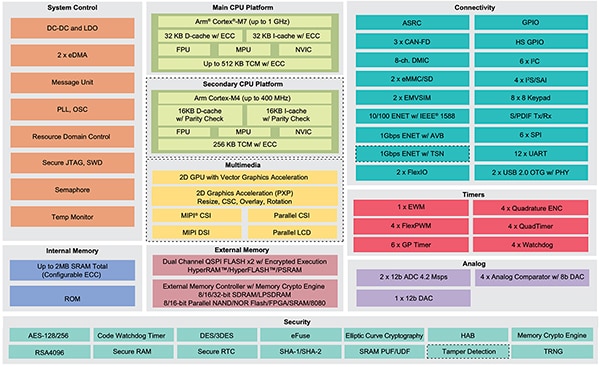

i.MX RT1170 on sovellusprosessori, joka toimii mikrokontrollereiden prosessointiominaisuuksien ylärajoilla. Siinä on kaksi mikrokontrolleriydintä: 1 gigahertsin (GHz) Arm Cortex-M7 ja 400 MHz:n Arm Cortex-M4. Lisäksi RT1170 sisältää edistyneitä tietoturvaominaisuuksia, kuten suojatun käynnistyksen, korkean suorituskyvyn salaustoiminnot, sisäisen salausmoottorin ja AES-salauksen reaaliaikaisen purkamisen. RT1170-piirin yleiset ominaisuudet on esitelty kuvassa 4.

Kuva 4: i.MX RT1170 -piirin korkean suorituskyvyn Arm Cortex-M7- ja Cortex-M4-ytimet ja edistyneet tietoturvaominaisuudet mahdollistavat suojatut IIoT-laiteratkaisut. (Kuvan lähde: NXP)

Kuva 4: i.MX RT1170 -piirin korkean suorituskyvyn Arm Cortex-M7- ja Cortex-M4-ytimet ja edistyneet tietoturvaominaisuudet mahdollistavat suojatut IIoT-laiteratkaisut. (Kuvan lähde: NXP)

NXP auttaa projektin aloittamisessa tarjoamalla kehittäjille useita eri kehitysalustoja, joilla korkean suorituskyvyn osia voi kokeilla ja määrittää, sopivatko ne aiottuun sovellukseen. Esimerkiksi MIMXRT1170-EVK-arviointisarjaan kuuluu piirilevy, jolla on kattavasti muistia, antureita ja yhteyskomponentteja teollisten laitteiden nopeaa prototyyppitestausta varten. Kehittäjät voivat hyödyntää NXP:n MCUXpresso-ohjelmistopakettia ja työkaluja tämän mikrokontrollerisarjan tietoturvaratkaisuihin ja -ominaisuuksiin tutustumiseen.

NXP:n turvaelementit

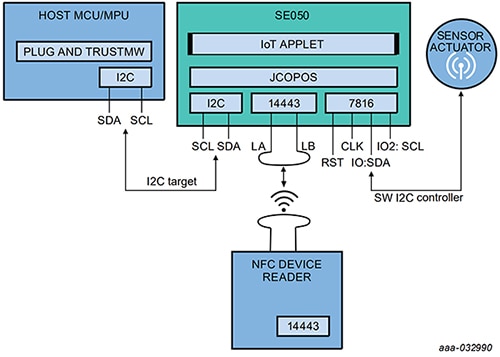

EdgeLock Assurance ‑mikrokontrollerin lisäksi IIoT-suunnittelijoiden kannattaa harkita myös turvaelementin, kuten SE050:n, käyttöä. Turvaelementti on käyttövalmis mikropiirin tasolla toimiva luottoketju, joka tarjoaa IIoT-järjestelmälle käyttövalmiit pilviyhteysominaisuudet.

SE050 mahdollistaa kirjautumistietojen suojatun tallennuksen ja hallinnan sekä salaustoimintojen suorittamisen tietoturvakriittistä tiedonsiirtoa ja ohjaustoimintoja varten, esimerkkinä suojatut yhteydet julkisiin/yksityisiin pilvipalveluihin, laitteidenvälinen todennus sekä arkaluontoisten anturitietojen suojaus. Lisäksi SE050-piirin mukana tulee Java Card ‑käyttöjärjestelmä ja -sovelma, jotka on optimoitu IoT-tietoturvasovelluksiin.

Alempana kuvassa 5 on esitelty esimerkkisovellus. Tässä esimerkissä SE050 on kytketty suojattuun anturiin suojatun I²C-rajapinnan kautta. Isäntä-MCU/MPU viestii SE050-piirin kanssa I²C-asiakasrajapinnan kautta. SE050-piiriin voidaan asentaa IoT-sovelma, jolta tietoja voi lukea NFC-lukijan kautta laitteen käyttöä varten. SE050 erottaa ja suojaa anturin/toimilaitteen tietoja.

Kuva 5: SE050-turvaelementti mahdollistaa kirjautumistietojen suojatun tallennuksen ja käytön sekä salaustoimintojen suorittamisen tietoturvakriittistä tiedonsiirtoa ja ohjausta varten. (Kuvan lähde: NXP)

Kuva 5: SE050-turvaelementti mahdollistaa kirjautumistietojen suojatun tallennuksen ja käytön sekä salaustoimintojen suorittamisen tietoturvakriittistä tiedonsiirtoa ja ohjausta varten. (Kuvan lähde: NXP)

Vinkkejä ja niksejä IIoT-sovelluksia varten

IIoT-laitteen suojaus ei ole triviaali toimenpide. Laitteiden nykyään kohtaamat uhat ovat luultavasti hyvin erilaisia kuin tulevaisuuden uhat. Laitteen suojaus voi viedä paljon aikaa, jos kehittäjät eivät ole huolellisia. Alla esitettävien vinkkien ja niksien avulla kehittäjät voivat nopeasti optimoida IoT-sovelluksen tietoturvaa:

- Käytä ratkaisussasi IEC 62443- ja SESIP-standardit täyttäviä mikrokontrollereita ja komponentteja.

- Energiatehokkaisiin IoT-laitteisiin sopii yksittäinen TrustZonea käyttävä mikrokontrolleriydin, esimerkiksi LPC5500-tuoteperheestä.

- Korkeaa suorituskykyä vaativien IoT-laitteiden kohdalla kannattaa tutustua sovellusprosessoreihin, kuten i.MX RT1170.

- Hyödynnä lisäsuojauslaitteina turvaelementtejä, jotka yksinkertaistavat käyttöä ja suojattua tiedonsiirtoa pilvipalveluiden kanssa.

- Kokeile erilaisia tietoturvaratkaisuja ja -vaihtoehtoja hyödyntämällä kehitysalustaa. Monissa kehitysalustoissa on mikrokontrollereiden kanssa yhdessä toimivat turvaelementit, joita voi käyttää tietoturvaratkaisun suunnittelemiseen aikaisessa kehitysvaiheessa.

Yhteenveto

IIoT-laitteet tarjoavat teollisiin sovelluksiin uusia ominaisuuksia, jotka parantavat tehokkuutta, turvallisuutta ja etävalvontaa. Suurimman uhan näille järjestelmille muodostavat kuitenkin tietoturvahaavoittuvuudet, joita hakkerit yrittävät hyödyntää. Tässä esiteltyjä ja NXP:n EdgeLock Assurance ‑mikrokontrollereissa ja ‑turvaelementeissä toteutettuja uusia standardeja, sertifiointeja ja menetelmiä, kuten IEC 62443 ja SESIP, voidaan käyttää suojaamaan IIoT-ratkaisuita.

Disclaimer: The opinions, beliefs, and viewpoints expressed by the various authors and/or forum participants on this website do not necessarily reflect the opinions, beliefs, and viewpoints of DigiKey or official policies of DigiKey.