Turvallisten aikakriittisten verkkojen toteuttaminen IIoT-ympäristöön ohjattavien Ethernet-kytkimien avulla

Julkaisija DigiKeyn kirjoittajat Pohjois-Amerikassa

2024-01-16

Esineiden teollinen internet (IIoT) tarvitsee turvallisen, reaaliaikaisen ja korkean kaistanleveyden yhteyden eri laitteille. Teollisuus 4.0 -automaatiossa, vesihuollossa, öljyn ja kaasun käsittelyssä, kuljetusalalla, voimaloiden tehonhallinnassa ja vastaavissa kriittisissä sovelluksissa käytettävät IIoT-verkot tarvitsevat myös tehokkaan ja joustavan tavan syöttää virtaa laitteille. Lisäksi ne tarvitsevat korkean porttitiheyden tarjoavan liitäntäratkaisun, joka mahdollistaa suuren laitemäärän minimitilassa. Seuraavan sukupolven ohjattavat Ethernet-kytkimet voivat täyttää nämä tarpeet ja enemmänkin.

Ohjattavia Ethernet-kytkimiä voidaan konfiguroida ja ohjata verkon kautta, mikä yksinkertaistaa verkon käyttöönottoa ja siihen tehtäviä päivityksiä. Ne mahdollistavat erilaisia verkkoarkkitehtuureja, kuten tähti- ja linjatopologiat redundanssitoiminnalla, ja ne noudattavat IEC 62439-1-standardia, joka koskee korkean käytettävyyden automaatioverkkoja. Ne tukevat aikakriittisten verkkojen (TNS) IEEE 802.1 -standardeja sekä IEEE 802.3 -standardien Power over Ethernet- (PoE) ja PoE+-tekniikoita.

Näitä kytkimiä on saatavilla ISASecure-ohjelman mukaisesti sertifioituina käyttövalmiina ISA/IEC 62443 (International Society of Automation / International Electrotechnical Institute) -standardisarjaan perustuvia automaatio- ja ohjausjärjestelmiä varten. Ne voidaan konfiguroida mm. seuraavilla yhdistelmillä: 10/100BASE TX / RJ45 -korttipaikat kupariliitäntöjä varten sekä kolminopeuksiset kuituoptiset SFP (Small Form Factor Pluggable) -korttipaikat , joiden nopeudet ovat säädettävissä: 100 megabittiä/sekunnissa (Mbit/s), 1 gigabitti/sekunnissa (Gbit/s) ja 2,5 Gbit/s.

Tässä artikkelissa tarkastellaan ensin lyhyesti siirtymistä Teollisuus 3.0 -ympäristön automaatiopyramidista Teollisuus 4.0 -ympäristön automaatiopylvääseen, käsitellään erilaisia vaihtoehtoja verkkojen käyttöönottoon sekä kiireellisen että kiireettömän liikenteen siirrossa ja pohditaan, miten TSN sopii tähän ja miten se voidaan toteuttaa. Sen jälkeen artikkelissa pohditaan, miten PoE- ja PoE+-tekniikat voivat yksinkertaistaa anturien, ohjaimien ja muiden laitteiden virransyöttöä IIoT-verkossa, ja kerrotaan tietoturvan merkityksestä kattaen ISASecure-sertifioinnin ja kehittyneet tietoturvaominaisuudet, kuten ACL (Access Control List) -listat ja automaattisen DoS (Denial-of-Service) -suojauksen johdon tarjoamalla nopeudella. Lopuksi siinä kuvataan ohjattavien Ethernet-kytkimien käytön tarjoamia etuja ja esitellään useita esimerkkejä ohjattavista BOBCAT-kytkimistä valmistajalta Hirschmann.

Pyramidista pylvääseen

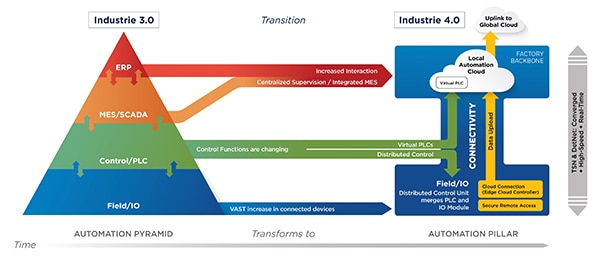

Siirtyminen Teollisuus 3.0 -ympäristön pyramiditehdasarkkitehtuurista Teollisuus 4.0 -ympäristön pylväsarkkitehtuuriin on liikkeellepaneva voima aikakriittisten verkkojen kehittämisessä. Pyramidi jakoi tehtaan toiminnot hierarkiaan tehdasympäristöstä aina keskitettyihin ohjaus- ja hallintatoimintoihin saakka. Reaaliaikaista viestintää tarvitaan pääasiassa tehdasympäristön alimmalla tasolla, missä anturitiedot ohjaavat valmistusprosesseja. Tämä muuttuu Teollisuus 4.0 -ympäristössä.

Teollisuus 4.0:n automaatiopylväs vähentää tasojen määrän neljästä kahteen: kenttätasoon ja tehtaan runkoverkkoon. Kenttätaso kattaa yhä enemmän antureita ja yhä suuremman joukon ohjaimia. Osa ohjaimista siirretään pyramidin ohjaustasolta / ohjelmoitavien logiikkaohjaimien (PLC) tasolta alaspäin kenttätasolle. Samanaikaisesti muut aiemmin ohjaus-/PLC-tasolla sijainneet toiminnot siirretään ylöspäin tehtaan runkoverkkoon, ja niistä tulee virtuaalisia PLC-ohjaimia yhdessä tuotannon toteutusjärjestelmän (MES), valvonta-, ohjaus- ja tiedonkeruutoimintojen (SCADA) sekä toiminnanohjausjärjestelmien (ERP) kanssa.

Yhteyskerros yhdistää kenttä- ja runkoverkkotasot. Yhteyskerroksen ja kenttätason verkkojen on mahdollistettava nopea tiedonsiirto matalalla viiveellä ja kyettävä siirtämään matalan prioriteetin liikenteen ja aikakriittisen liikenteen yhdistelmiä. TSN tukee tätä vaatimusta mahdollistamalla reaaliaikaisen deterministisen verkkoliikenteen (DetNet) tavallisissa Ethernet-verkoissa (kuva 1).

Kuva 1: Siirtyminen automaatiopyramidista automaatiopylvääseen vaatii TSN-tuen tarjoavaa yhteyslinkkiä. (Kuva: Belden)

Kuva 1: Siirtyminen automaatiopyramidista automaatiopylvääseen vaatii TSN-tuen tarjoavaa yhteyslinkkiä. (Kuva: Belden)

Kolme TSN-konfiguraatiota

IEEE 802.1 Ethernet -standardissa on määritelty kolme TSN-konfiguraatiota: keskitetty, hajautettu (jota kutsutaan myös täysin hajautetuksi) sekä hybridikonfiguraatio keskitetyllä verkolla ja hajautetuilla käyttäjillä. Konfigurointi on kussakin tapauksessa pitkälle automatisoitu TSN-käyttöönoton yksinkertaistamiseksi, ja se alkaa verkon tukemien TSN-toimintojen identifioinnilla ja tarvittavien toimintojen aktivoinnilla. Tässä vaiheessa puhujalaite voi lähettää tietoja siirrettävästä datavirrasta. Nämä kolme lähestymistapaa eroavat toisistaan siinä, miten laitteeseen ja datavirtaan kohdistuvat vaatimukset käsitellään verkossa.

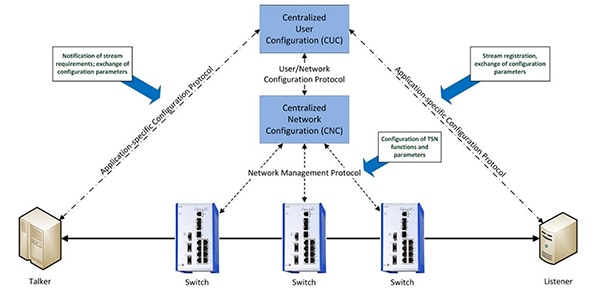

Keskitetyssä konfiguroinnissa puhujat ja kuuntelijat kommunikoivat keskitettyä käyttäjäkonfiguraatiota (CUC) käyttävän logiikkalaitteen kautta. CUC luo datavirran vaatimukset puhuja- ja kuuntelijatietojen perusteella ja lähettää ne keskitettyyn verkkokonfigurointilaitteeseen (CNC). CNC määrittää seuraavan datavirran aikavälin verkkotopologian ja resurssien saatavuuden kaltaisten tekijöiden perusteella ja lähettää tarvittavat konfigurointitiedot kytkimille (kuva 2).

Kuva 2: Keskitetyssä TSN-arkkitehtuurissa käytetään keskitettyä käyttäjäkonfigurointia yhteyden muodostamiseen puhujaan ja kuuntelijaan sekä keskitettyä verkkokonfigurointia konfigurointitietojen lähettämiseen kytkimille. (Kuvan lähde: Belden)

Kuva 2: Keskitetyssä TSN-arkkitehtuurissa käytetään keskitettyä käyttäjäkonfigurointia yhteyden muodostamiseen puhujaan ja kuuntelijaan sekä keskitettyä verkkokonfigurointia konfigurointitietojen lähettämiseen kytkimille. (Kuvan lähde: Belden)

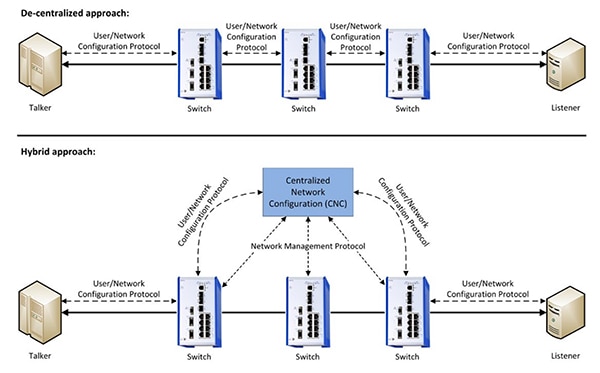

Hajautetussa konfiguraatiossa keskitetty käyttäjäkonfigurointi ja keskitetty verkkokonfigurointi jäävät pois, ja laitevaatimukset siirretään verkon kautta kunkin laitteen tietojen perusteella. Hybridikonfiguraatiossa käytetään keskitettyä verkkokonfigurointia TSN-konfigurointiin, ja puhuja- ja kuuntelijalaitteet jakavat vaatimuksensa verkon kautta (kuva 3). Verkkokytkimet voidaan konfiguroida (ohjata) keskitetysti keskitetyn ja hybridilähestymistavan avulla.

Kuva 3: Esimerkit hajautetusta (ylhäällä) ja hybridistä (alhaalla) TSN-konfiguraatiosta. (Kuvan lähde: Belden)

Kuva 3: Esimerkit hajautetusta (ylhäällä) ja hybridistä (alhaalla) TSN-konfiguraatiosta. (Kuvan lähde: Belden)

PoE ja PoE+

Power over Ethernet (PoE) on loistava täydennys TSN-verkkoon Teollisuus 4.0 -automaation pylväässä. Yksi Teollisuus 4.0 -aloitteen liikkeellepanevista voimista on IIoT, joka koostuu lukuisista antureista, toimilaitteista ja ohjaimista. PoE kehitettiin vastaamaan haasteisiin, joita koko tehtaan tai muun laitoksen IIoT-laitteiden virransyöttö aiheuttaa.

PoE tukee huippunopean datan (mukaan lukien TSN) ja virran samanaikaista siirtoa yhdellä ainoalla verkkokaapelilla. PoE-tekniikalla voidaan esimerkiksi jakaa 48 voltin DC-virtaa jopa 100 metrin päähän CAT 5/5e -kaapelin välityksellä. Verkkoasennusten yksinkertaistamisen lisäksi PoE helpottaa keskeytymättömän virransyötön ja redundanttien virtalähteiden käyttöönottoa ja voi parantaa teollisuusprosessien ja -laitteiden luotettavuutta.

PoE käyttää kahdentyyppisiä laitteita: virransyöttölaitteita (PSE), jotka syöttävät virtaa verkkoon, ja virrankulutuslaitteita (PD), jotka vastaanottavat virtaa ja käyttävät sitä. PoE-tyyppejä on kaksi. Perus-PoE voi syöttää PD-laitteelle enintään 15,4 W. PoE+ on viimeaikainen kehitysaskel, joka voi syöttää PD-laitteelle jopa 30 W.

Verkkoturvallisuus

ISA ja IEC ovat kehittäneet sarjan standardeja teollisia automaatio- ja ohjausjärjestelmiä (IACS) varten. ISA/IEC 62443 -sarjaan kuuluu neljä osaa. Osa 4 koskee laitetoimittajia. IEC 62443-4-2 -sertifioidut laitteet on evaluoitu riippumattomasti ja ne on suunniteltu turvallisiksi soveltaen kyberturvallisuuden parhaita käytäntöjä. Kaksi tärkeää IACS-turvallisuuden tarjoamaa työkalua ovat pääsylistat (ACL) ja suojaus palvelunestohyökkäyksiä (DoS) vastaan. Molemmissa tapauksissa verkkoinsinööreillä on käytettävissä useita lähestymistapoja.

ACL-listojen avulla sallitaan tai estetään verkkoliitäntöihin tuleva tai niistä lähtevä liikenne. ACL-listojen käytön etuna on se, että ne toimivat verkon nopeudella eivätkä vaikuta tiedonsiirtonopeuteen, mikä on tärkeä näkökohta TSN-toteutuksissa. Hirschmannin HiOS jakaa ACL-listat kolmeen luokkaan:

TCP/IP-liikenteelle tarkoitetut ACL-peruslistat tarjoavat vähimmäismäärän konfigurointivaihtoehtoja mm. seuraavanlaisten sääntöjen luomiseen: ”laite A voi kommunikoida vain tämän laiteryhmän kanssa” tai ”laite A voi lähettää vain tietyntyyppisiä tietoja laitteelle B” tai ”laite A ei voi kommunikoida laitteen B kanssa”. ACL-peruslistojen käyttö voi yksinkertaistaa ja nopeuttaa käyttöönottoa.

TCP/IP-liikennettä varten on saatavilla myös laajennettuja ACL-listoja, jotka mahdollistavat tarkemman kontrollin. Liikenne voidaan sallia tai estää sen prioriteetin, otsikkotietoihin asetettujen lippujen ja muiden kriteerien perusteella. Joitakin sääntöjä voidaan soveltaa vain tiettyinä vuorokauden aikoina. Liikenne voidaan peilata toiseen porttiin valvontaa tai analysointia varten. Tietyntyyppinen liikenne voidaan pakottaa määriteltyyn porttiin sen alkuperäisestä määränpäästä riippumatta.

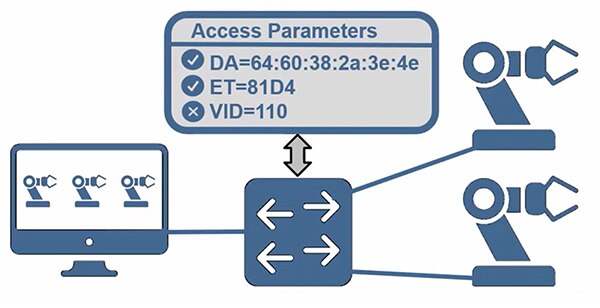

Osa IACS-laitteista ei käytä TCP/IP-protokollaa, ja HiOS mahdollistaa ACL-listojen asettamisen myös Ethernet-kehystasolla MAC (Medial Access Control) -osoitteiden perusteella. Nämä MAC-tason ACL-listat mahdollistavat suodatuksen useiden kriteerien mukaan, esimerkkeinä liikennetyyppi, kellonaika, MAC-lähde- tai kohdeosoite ja niin edelleen (kuva 4).

Kuva 4: MAC-tason ACL-listoja voidaan käyttää laitteissa, jotka eivät käytä TCP/IP-protokollaa. (Kuvan lähde: Belden)

Kuva 4: MAC-tason ACL-listoja voidaan käyttää laitteissa, jotka eivät käytä TCP/IP-protokollaa. (Kuvan lähde: Belden)

ACL-listat täytyy konfiguroida, kun taas DoS-suojaus on usein sisäänrakennettu laitteisiin ja sitä sovelletaan automaattisesti. Se pystyy torjumaan TCP/IP- sekä vanhoja TCP/UDP- ja ICMP- (Internet Control Message Protocol) -protokollia käyttäviä hyökkäyksiä. TCP/IP- ja TCP/UDP-tapauksissa on erilaisia muotoja, joilla DoS-hyökkäyksiä voidaan tehdä protokollapinoa vastaan, hyökkäyksen kohteena olevalle laitteelle voidaan esimerkiksi lähettää paketteja, jotka eivät ole standardin mukaisia. Hyökkäyksen kohteena olevalle laitteelle voidaan myös lähettää datapaketti laitteen IP-osoitetta käyttäen, mikä saattaa aiheuttaa loputtoman vastaussilmukan. Ethernet-kytkimet voivat suojata itsensä ja verkkoon kuuluvat vanhat laitteet suodattamalla automaattisesti haitalliset datapaketit pois verkosta.

Toinen yleinen DoS-hyökkäys tulee ICMP-pingin kautta. Ping-kutsujen tehtävänä on selvittää laitteiden saatavuus ja vasteajat verkossa, mutta niitä voidaan käyttää myös DoS-hyökkäyksiin. Hyökkääjä voi esimerkiksi lähettää ping-kutsun niin suurella hyötykuormalla, että se aiheuttaa puskurin ylivuodon vastaanottavassa laitteessa ja kaataa protokollapinon. Nykypäivän ohjattavat Ethernet-kytkimet osaavat automaattisesti suojautua ICMP-pohjaisilta DoS-hyökkäyksiltä.

Ohjattavat kytkimet

Hirschmannin ohjattavat BOBCAT Ethernet-kytkimet tukevat TSN-standardeja. Ne tarjoavat enemmän kaistanleveysvaihtoehtoja, koska SFP-korttipaikat voidaan asettaa nopeudesta 1 Gbit/s nopeuteen 2,5 Gbit/s vaihtamatta itse kytkintä. Niissä on korkea porttitiheys, yhdessä yksikössä voi olla jopa 24 porttia, ja saatavilla on sekä SFP- että kupariuplinkkiä käyttäviä porttivaihtoehtoja (kuva 5). Muita ominaisuuksia ovat mm.:

- ISASecure CSA / IEC 62443-4-2 -sertifiointi, sisältäen ACL-listat ja automaattisen DoS-suojauksen

- Tukee jopa 240 W:n virransyöttöä 8 PoE/PoE+-portissa ilman kuormanjakoa

- Normaali ympäristön käyttölämpötila-alue 0 °C ... +60 °C ja laajennetut lämpötilamallit, jotka toimivat alueella −40 °C ... +70 °C

- ISA12.12.01-hyväksytyt mallit käytettäväksi vaarallisissa tiloissa

Kuva 5: Ohjattavia BOBCAT Ethernet-kytkimiä on saatavana useissa eri konfiguraatioissa. (Kuvan lähde: Hirschmann)

Kuva 5: Ohjattavia BOBCAT Ethernet-kytkimiä on saatavana useissa eri konfiguraatioissa. (Kuvan lähde: Hirschmann)

Esimerkkejä Hirschmann BOBCAT -kytkimistä ovat:

- BRS20-4TX neljällä 10/100 BASE TX / RJ45 -portilla, joka on luokiteltu ympäristölämpötilaan 0 °C ... +60 °C

- BRS20-4TX/2FX neljällä 10/100 BASE TX / RJ45 -portilla ja kahdella 100 Mbit/s -kuituportilla, joka on luokiteltu ympäristölämpötilaan 0 °C ... +60 °C

- BRS20-4TX/2SFP-EEC-HL neljällä 10/100 BASE TX / RJ45 -portilla ja kahdella 100 Mbit/s -kuituportilla, joka on luokiteltu ympäristölämpötilaan −40°C ... +70°C ja jolla on ISA12.12.01-hyväksyntä käyttöön vaarallisissa tiloissa

- BRS20-4TX/2SFP-HL neljällä 10/100 BASE TX / RJ45 -portilla ja kahdella 100 Mbit/s -kuituportilla, joka on luokiteltu ympäristölämpötilaan 0°C ... +60°C ja jolla on ISA12.12.01-hyväksyntä käyttöön vaarallisissa tiloissa

- BRS30-12TX kahdeksalla 10/100 BASE TX / RJ45 -portilla ja neljällä 100 Mbit/s -kuituportilla, joka on luokiteltu ympäristölämpötilaan 0 °C ... +60 °C

- BRS30-16TX/4SFP kuudellatoista 10/100 BASE TX / RJ45 -portilla ja neljällä 100 Mbit/s -kuituportilla, joka on luokiteltu ympäristölämpötilaan 0 °C ... +60 °C.

Yhteenveto

Saatavana on ohjattavia Ethernet-kytkimiä, jotka tukevat TSN-, PoE- ja PoE+-standardeja, takaavat korkeatasoisen kyberturvallisuuden ja tarjoavat IIoT- ja Teollisuus 4.0 -ympäristöjen pylväsverkkorakenteen vaatimat yhteydet korkealla kaistanleveydellä. Nämä kytkimet on helppo konfiguroida, niissä on korkea porttitiheys, ne tarjoavat laajat käyttölämpötila-alueet, ja niistä on saatavana ISA12.12.01-hyväksyttyjä versioita vaarallisissa tiloissa käyttöä varten.

Disclaimer: The opinions, beliefs, and viewpoints expressed by the various authors and/or forum participants on this website do not necessarily reflect the opinions, beliefs, and viewpoints of DigiKey or official policies of DigiKey.